[tawarning] Nein, dieses Arbeitsangebot per E-Mail ist nicht von Supreme Employees Solution Limited. Die richtige Adresse dieser Firma lautet (wahrscheinlich) www.supremeemployees.co.uk. Diese Web-Seite ist aber […]

WeiterlesenMonat: August 2014

Gesundheit der russischen Bevölkerung spürbar verbessert

Nach dem Einfuhrverbot europäischen Gewächshausgemüses und der Schließung von drei Fast Food Läden der amerikanischen Kette Mc Donalds hatte sich die durchschnittliche Gesundheit der russischen […]

WeiterlesenSPAM: Nun geht es endlich los, …

[vgwort line=“68″ server=“vg05″ openid=“39a4f92d3bad4fc99f1de6864cdd9abf“] ich kann mit meinem Nebenjob mein erstes Geld verdienen. Und ich dachte Hubert Schlosser hätte mich vergessen. Jetzt muss ich nur […]

WeiterlesenSPAM: Nebenjob August

[vgwort line=“67″ server=“vg05″ openid=“2d384a51c5fd489aa39b725605431cd8″] Heute habe ich unter dem Betreff „Aktuelle Nebenjobangebote“ wieder tolle Angebote für tolle Jobs von Hubert Schlosser erhalten. Ich kenne keinen […]

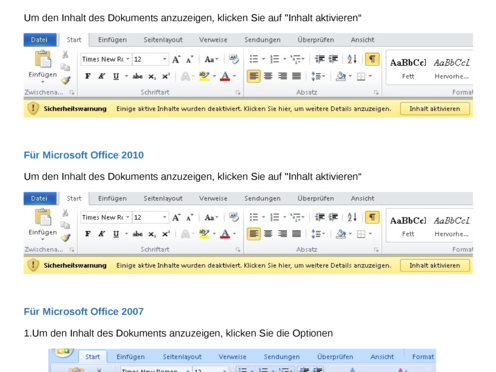

WeiterlesenNeuer MS-Word Trojaner

[vgwort line=“66″ server=“vg05″ openid=“3290010906fb4fb78e5e0261fdb1b2f0″] Heute habe ich zahlreichen E-Mails mit einem neuen MS-Word Trojaner erhalten. Entweder konnte ich das Dokument direkt herunterladen, oder es war […]

Weiterlesen

Neueste Kommentare