[vgwort line=“81″ server=“vg08″ openid=“97ab087125834a65b63eb92ee32e9ed0″]

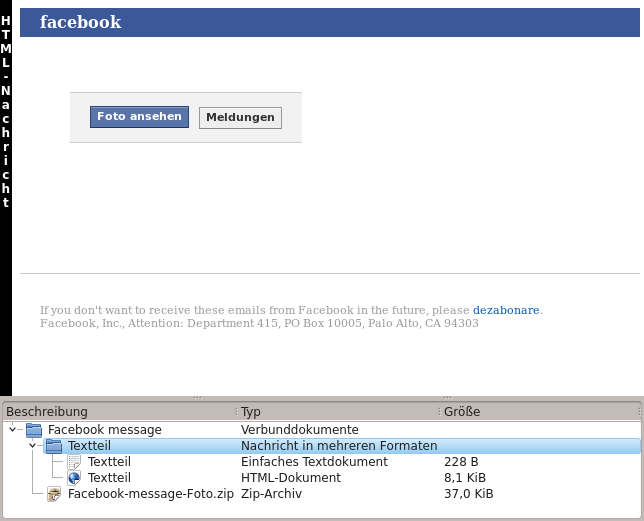

Eine angebliche Mail von Facebook enthält an Stelle des Bildes ein ZIP-Archive mit einem Trojaner, bei dem eine doppelte Dateiendung darüber hinwegtäuschen soll, dass es sich bei der eingepackten Datei um ein Programm und nicht um ein Bild handelt.

To: <thomas@byggvir.de>

From: „Facebook“ <notification+aciiy144@facebookmail.com>

Reply-to: noreply <noreply@facebookmail.com>

Subject: Facebook message

Attachment: Facebook-message-Foto.zip 28048 Byte (enthält Facebook-message-Foto.jpeg.exe 40807)

Der Textteil ist sehr primitive. Der HTML-Teils strotz am Anfang und Ende nur von Fehlern. Da wird mir richtig übel. Der Auttor bringt es fertig zwei und mehrfache DOCTYPE, HEAD und BODY-Tags zu verwenden, wo einer ausreichen würde. Das Ende sieht genauso schlecht aus, wie der Anfang. Die Mail scheint Übungsaufgabe für Spammer oder Cracker in der ersten Schulstunde zu sein. Die mehrfache DOCTYPE, HEAD und BODY-Tags würden ein schönes Spam Kriterium abgeben.

Leider wurden diese Mails nicht als Spam erkannt. Schlimmer noch, sie wurden automatisch als gute Mails gelernt. Normalerweise ist der SpamAssassin ein guter Trojaner-Checker, aber meiner auch Facebook Nachrichten gelernt, so dass der Bayes Filter hier mit BAYES_05 versagt.

Abgesehen von dem schlechten HTML wurde der Header einer Facebook Nachricht sehr gut kopiert.

Hier der gekürzte Quelltext des HTML Teils. Hervorhebungen von mir:

<!DOCTYPE HTML PUBLIC "-//W3C//DTD HTML 4.0 Transitional//EN"> <HTML><HEAD> <META http-equiv=3DContent-Type content=3D"text/html; charset=3Dus-ascii"= > <STYLE></STYLE> </HEAD> <BODY> <!DOCTYPE HTML PUBLIC "-//W3C//DTD HTML 4.01 Transitional //EN"><html><he= ad><title>Facebook</title></head><div dir=3D"ltr"><table cellspacing=3D"0= " cellpadding=3D"0" id=3D"yiv1228638300email_table" style=3D"border-colla= pse:collapse;width:98%;" border=3D"0"><tr><td id=3D"yiv1228638300email_co= ntent" style=3D"font-size:12px;"><table cellspacing=3D"0" cellpadding=3D"= 0" style=3D"border-collapse:collapse;width:620px;"><tr><td style=3D"font-= ... =3D"color:#3b5998;text-decoration:none;"><span class=3D"yshortcuts" id=3D= "lw_1352128041_1">dezabonare</span></a>.<br />Facebook, Inc., Attention: = Department 415, PO Box 10005, Palo Alto, CA 94303</td></tr></table><span = style=3D"width:620px;"><img src=3D"http://www.facebook.com/email_open_log= _pic.php?mid=3D6f252dcG5af380e0UX8B66QEJE0RZBR" style=3D"border:0;width:1= px;height:1px;"/></span></td></tr></table></div></html> </div></body></html> </BODY></HTML>

Der Versuch, das angebliche Bild auch über Facebook bereitzustellen, ist misslungen. Der Inhalt ist nicht mehr verfügbar.

Es ist zwar nur ein kleiner Fauxpas für eine „perfekte“ Täuschung, aber: Das Zip-Archive ist 28.048 Byte groß und das angebliche Bild 40.807 Byte. Bilder im JPEG-Format sind bereit komprimiert und lassen sich kaum weiter komprimieren.

[…] Trojaner: Facebook message […]